Vectra NDR

Siber güvenlikte ağ merkezli bir yaklaşım nasıl uygulanır?

Tehdit geçmişi genellikle üç yerde bulunur: ağ, uç nokta ve günlükler.

Uç Nokta Tespiti ve Yanıtı (EDR), bir ana bilgisayarda çalışan işlemlerin ve bunlar arasındaki etkileşimlerin ayrıntılı bir zemin seviyesinde görünümünü sağlar.

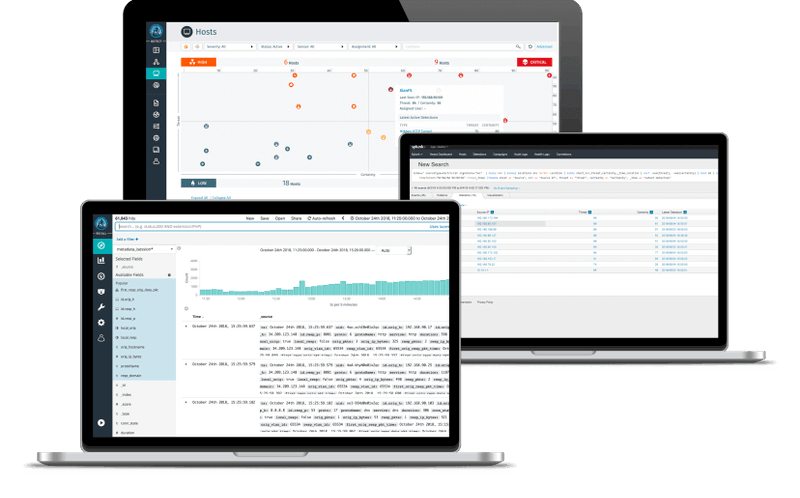

Ağ Algılama ve Yanıt (NDR ) sistemi, ağdaki tüm cihazlar arasındaki etkileşimlerin üstten bir görünümünü sağlar.

Güvenlik ekipleri daha sonra diğer sistemlerden olay günlüğü bilgilerini toplamak ve veri kaynakları arasında ilişki kurmak için Güvenlik Bilgileri ve Eşit Yönetimi (SIEM’ler) yapılandırır.

Bu araçları kullanan güvenlik ekipleri, bir olaya yanıt verirken veya tehditleri ararken çok çeşitli soruları yanıtlama yetkisine sahiptir.

Örneğin, “Bu varlık veya hesap uyarıdan önce ne yaptı?”, “Uyarıdan sonra ne yaptı?” ,”İşlerin ne zaman kötüye gitmeye başladığını öğrenebilir miyiz?” gibi sorulara cevap verebilirler.

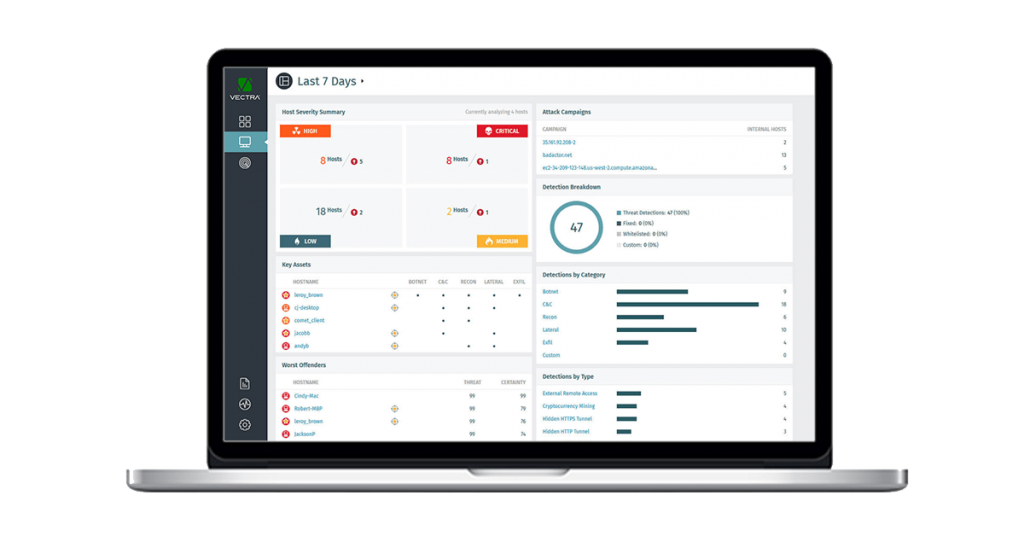

Bu grup içinde NDR en kritik olanıdır çünkü diğerlerinin yapamayacağı bir perspektif sağlar.

Örneğin, bir aygıtın BIOS seviyesinde işleyen istismarlar EDR’yi bozabilir veya kötü niyetli faaliyetler günlüklere yansıtılmayabilir.

Ancak etkinlikleri, ağ aracılığıyla başka herhangi bir sistemle etkileşime girer girmez ağ araçları tarafından görülebilir.

Etkili yapay zeka tabanlı ağ algılama ve yanıt platformları, doğru meta verileri toplar ve depolar ve bunları yapay zeka kaynaklı güvenlik iç görüleriyle zenginleştirir.

Yapay zekanın etkili kullanımı daha sonra saldırganların gerçek zamanlı olarak algılanmasını sağlayabilir ve olay araştırmaları gerçekleştirebilir.

Yapay zeka (makine öğrenimi, derin öğrenme ve sinir ağları) ile güçlendirilen saldırgan davranış modelleri, gelişmiş tehditleri zarar vermeden önce gerçek zamanlı olarak otomatik olarak algılamak için sürekli öğrenir ve uyarlar.

Siber saldırı yaşam döngüsü:

- Komuta ve kontrol

- Keşif

- Yanal eylem senaryoları

- Veri hırsızlığı

- Botnet ağları

daha fazla bilgiye mi ihtiyacınız var?

Aradığınızı bulamadınız veya daha fazla bilgiye ihtiyacınız var ya da teklif almak istiyorsunuz. Yandaki formu doldurun uzman danışmanlarımız en kısa zamanda size ulaşsın…