Bilgisayar korsanları milyonlarca LinkedIn kullanıcısının verilerini satıyor. Siber saldırganlar büyük sosyal ağlardan veri sızdırmaya devam ediyor. Bu hafta sonu, yaklaşık 533 milyon gibi çok büyük bir Facebook kullanıcısının verisi sızdırılmıştı . Veriler isim, telefon numarası, şehir, iş ve hatta e-postayı içeriyordu. Şimdi benzer bir saldırı dünyanın en büyük iş arama ve çevrim içi CV paylaşma sitesi LinkedIn’i hedef aldı. LinkedIn daha sonra saldırıya uğramış tüm hesapların iptal edildiğini belirtti. Tüm kurbanlara şifrelerini değiştirmelerini isteyen e-postalar gönderildi.

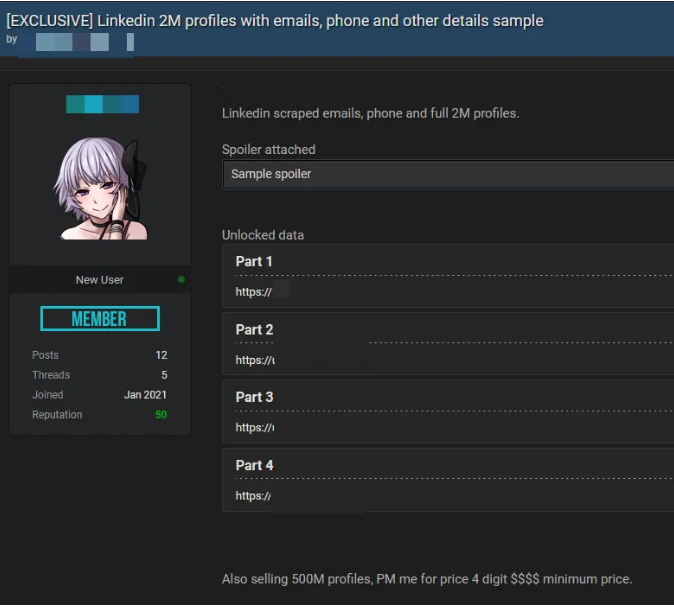

Spesifik olarak, 500 milyon LinkedIn kullanıcısının verileri toplanmış ve çevrim içi olarak satışa sunulmuş durumda.

İlanı gören MKBNews yetkilileri verinin bir kısmını kontrol edilmesi amacıyla istemiş Hacker grup tarafından MKBNews’a gönderilen verilerin tamamen gerçek Linkedin verilerinden oluştuğu ortaya çıkmıştır.

Peki Linkedin’den hangi bilgiler çalındı?

Sızıntıda görünen veriler arasında her bir kullanıcının LinkedIn kimliği, tam adı, telefon numaraları, e-posta adresleri, telefon numaraları, cinsiyet, LinkedIn profillerinde ki bağlantılar, diğer sosyal medya profillerine bağlantılar, çalışma geçmişi ve profillerde bulunan diğer bilgiler yer alıyor.

Veriler, tıpkı Facebook’ta olduğu gibi RaidForums‘da satışa sunuldu. Konu sahibi , veri tabanının tamamı karşılığında en az 4 haneli rakamlarda fiyat talep ediyor. Şimdilik verilerin bilgisayar korsanları tarafından kullanılan en az iki sitede ilan edildiği biliniyor.

Facebook veri tabanında olduğu gibi, tüm bu verilere sahip bir saldırgan, adımızı , e-posta adresimizi ve daha fazlasını bilerek bize karşı kimlik avı saldırıları gerçekleştirebilir; bu da, hizmete girdiğimiz bir banka veya başka bir şirket gibi davranmasını gerçekçi kılar. Ayrıca bizi spam ile arayabilir ve başkalarının kimliğine bürünebilirler. Son olarak, LinkedIn veya farklı şifrelerimizi tahmin etmeye çalışabilirler.

Üyeler artık telefon aramalarına veya kimlik avı e-postalarında istenmeyen e-postalara dikkat etmelidir.

Bu gibi durumlarda, aldığımız aramalar veya e-postalar konusunda son derece dikkatli olmanız tavsiye edilir. Örneğin, LinkedIn gibi görünen bilgisayar korsanlarından e-postalar alabiliriz. Burada yalnızca onlara bir parola ve erişim elde etmek için başka bilgiler sağlamamızı istiyor olabilirler. Bunun gerçek bir e-posta olup olmadığından emin olmak için yapılması önerilen şey, resmi LinkedIn web sitesine giriş yapmak ve herhangi bir şüpheli bağlantıya tıklamadan manuel olarak değişiklik yapmaktır.

Başka bir öneri de, farklı hizmetler arasında şifrelerin asla yeniden kullanılmamasıdır, çünkü bir web sitesinde şifreyi kırmayı başarırlarsa, iki aşamalı doğrulamayı etkinleştirmedikçe hesapların kontrolünü ele geçirmek için başka bir yerde yeniden kullanabilirler. Bunu yapmak için, her platform için benzersiz parolalara sahip parola yöneticileri kullanmanızı öneririz. Buna karşılık, SMS onayı almaktan çok daha güvenli olduğu için, mümkün olduğunca Google Authenticator gibi uygulamaları kullanarak iki aşamalı doğrulama önerilir.

Şu anda, bir LinkedIn saldırısının içinde olup olmadığımızı doğrulayamıyoruz, bu nedenle veri tabanı Have I Been Pwned‘e eklenene kadar beklememiz gerekecek.

O zaman Linkedin hesabı olanlar ne gibi önlemler almalıdır?

1. Hesaba giriş yapıp, önceki şifre ve hesapta kullanılan e-posta şifresi değiştirilmelidir.

2. Şifreyi daha güçlü yapmak için mutlaka en az iki büyük harf, küçük harf, rakam ve sembollerden oluşan yeni bir hale getirmeliyiz.

3. Hesap iki faktörlü kimlik doğrulamaya (Google Authenticator gibi ) çevrilmelidir. Bunu doğrudan hesabınız üzerinden yapabilirsiniz.

4. Telefon ve spam maillere dikkat edilmelidir.

Güvenlik sorunu her zamankinden daha acil. Ve bu nedenle, firmaların temel bilgi güvenliği de dahil diğer güvenlik açıklarını da içeren sızma testi yaptırmaları, programlarını güncellemeleri şarttır. Şimdiye kadar firmaların açıkları sızma testi uzmanları tarafından keşfedilmemiş olsaydı, güvenlik açıklarının ne kadar karmaşık olduğunu ve ne kadar zarar vereceğini kim bilebilirdi?