SIEM nedir?

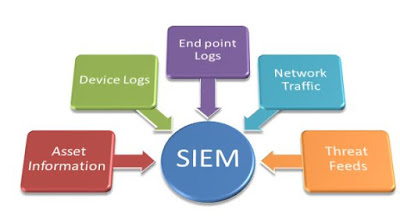

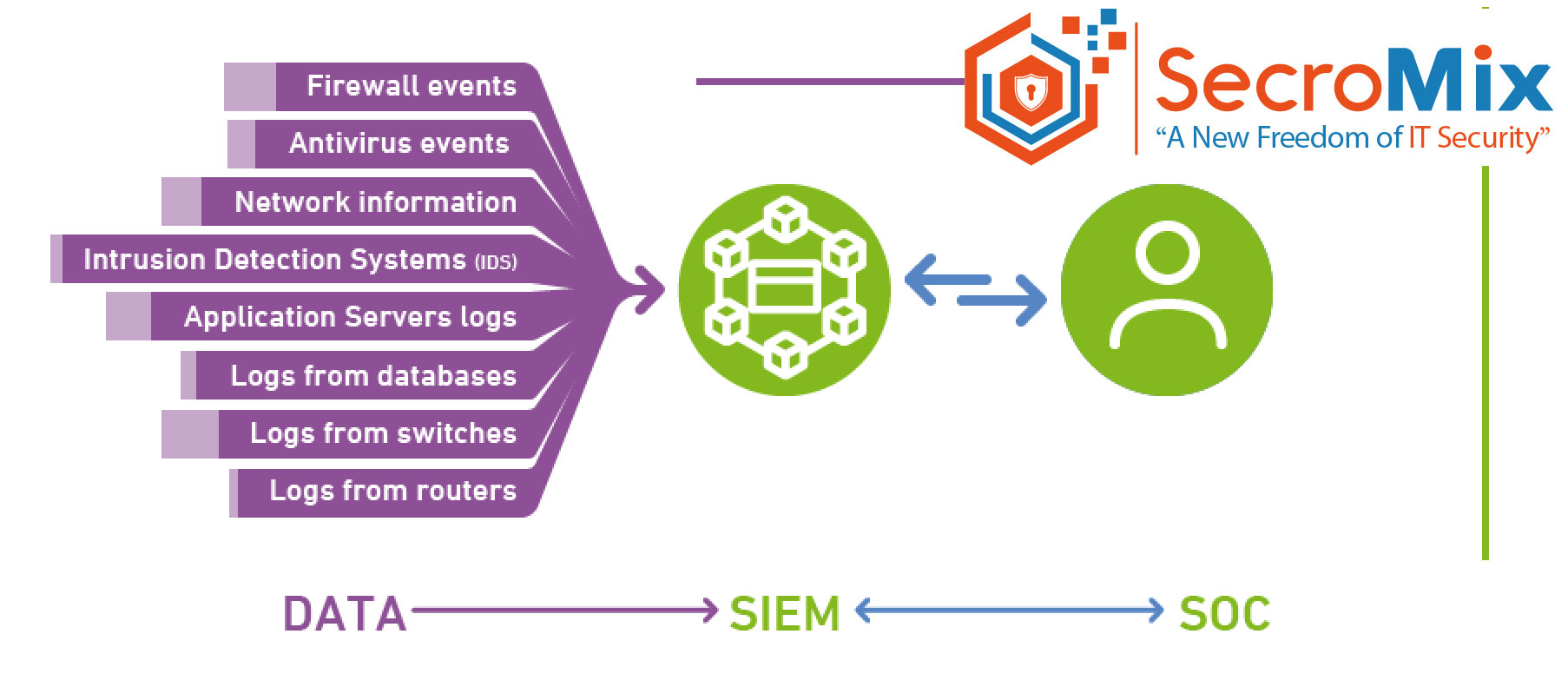

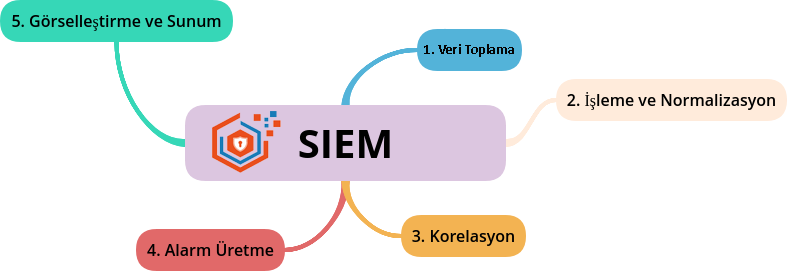

SIEM, tüm verileri (çalışma günlükleri veya diğer tüm günlükleri) koruma araçlarından toplayan, farklı kaynaklardan gelen birçok günlük “biçimini” anlayabilen bir olay yönetim sistemidir. Koruma sistemleri sürekli olarak gelişmekte ve yeni tehdit türlerine uyum sağlamaktadır. Mevcut güvenlik durumuna ilişkin verilerin geldiği bilgi kaynaklarının sayısı her geçen gün artmaktadır. Altyapı çok karmaşık olduğunda, içinde neler olduğuna dair büyük resmi takip etmek imkânsızdır. Ortaya çıkan tehditlere zamanında yanıt vermezseniz ve bunları engellemezseniz, yüzlerce saldırı tespit sistemi bile işe yaramaz. Log içerisinden arama, tarama yaparak önemli güvenlik zafiyetleri tespit edilemez. Bu tür zafiyetleri tespit için Log yönetiminden SIEM çözümlerine yönelmelisiniz.

SIEM – Security Information ve Event Management kelimelerinin kısaltılmasıdır. Adından da anlaşılacağı gibi, SIEM korelasyonlar olmadan “tek başına” hiçbir şeyi önleyemez veya koruyamaz. Bu sistem, DLP, IDS, anti virüsler, çeşitli donanımlar (Güvenlik duvarı, yönlendiriciler vb.) gibi çeşitli diğer sistemlerden gelen bilgileri analiz etmek ve bazı kriterlere göre normlardan sapmaları daha da tanımlamak için tasarlanmıştır. Bir sapma tespit eder etmez, bir olay üretir. SIEM’in çalışmasının merkezinde, neredeyse çıplak matematik ve istatistikler vardır. Yani sadece sistem olarak (senaryosuz) SIEM’in herhangi bir koruyucu işlevi yoktur.

Neden SIEM?

SIEM tam olarak bilgi toplamak ve analiz etmek için gereklidir. Bilgi, DLP sistemleri, IDS, yönlendiriciler, güvenlik duvarları, kullanıcı iş istasyonları, sunucular gibi çeşitli kaynaklardan gelir… Çok sayıda kaynaktan günlükleri manuel olarak görüntülemek oldukça zahmetlidir. Çeşitli kaynaklardan alınan görünüşte zararsız olayların, toplamda bir tehdit taşıdığı durumlar vardır. Şirket için hassas veri içeren bir e-postanın, bunu yapma hakkına sahip bir kişi tarafından ne zaman gönderildiğini, ancak gönderdiği kişinin adres hinterlandı dışındaki bir adrese gönderdiğini varsayalım. DLP sistemi bunu yakalamayabilir, ancak birikmiş istatistikleri kullanarak SIEM zaten buna dayalı bir olay oluşturacaktır.

Diyelim ki olay oldu. Ama bilgi sızdıran çalışan hiçbir şekilde bunu kabul etmiyor. Peki, bu durumda olay nasıl açığa çıkartılır? SIEM, hem iç soruşturmalar hem de mahkeme için gerekli tüm kanıt tabanını sağlayabilir. Aslında, bu onun ana görevlerinden biridir. Tüm paydaşlar olayın yaratıldığı tarihte haberdar edilecektir.

Ve bir ekleme daha yaparsak, periyodik olarak herhangi bir standarda veya yönetmeliğe (KVKK, Iso27001, GDPR gibi) uygunluk için denetimler yapmak gerekir. SIEM bunu da otomatik yapabilir. Ek özelliklerden, uygulamadan sonra, SIEM başka bir bilgi güvenliği aracının ek olarak satın alınmaması için daha az para harcamaya yardımcı olabilir: örneğin, bir raporu gerekçelendirme olarak eklersiniz, alınan olayların çoğunun talep ettiğiniz araç tarafından ikili, üçlü korelasyonu yapılamaz. Başarılı bir Log Yönetimi ve SIEM Projeleri için gereksinimlerin tespiti yapılarak, kapsam belirleme ve proje yönetimi ile yapılmalıdır.

SIEM kullanmanın faydaları

SIEM, ağınızda neler olup bittiğini, diğer herhangi bir güvenlik yönetimi sistemi veya bilgi kaynağının sağlayabileceğinden daha ayrıntılı olarak görür:

- SIEM ihtiyacınızın uygun, kolay ve güvenilir çözümü,

- Gelişmiş kural ve korelasyonlar sayesinde erken saldırı tespiti,

- Denetimlerde istenilen loglara kolay erişim,

- Indexleme yapısı sayesinde loglar içerisinde hızlı arama yapabilme,

- Lisans maliyetleri, EPS sınırlaması olmaması,

- Log üretebilen tüm cihazlar ile uyumluluk,

- Kullanıcı dostu arayüzler.

SIEM sistemlerinizde bulunan bilgileri birleştirerek, bunları tek bir ara yüzden analiz etmenize ve yönetmenize olanak tanır.

Veri depolamak için ne kadar sabit disk alanı gerekir?

SIEM üreticileri Sabit disk alanı, kaynak sayısına, olay oluşturma yoğunluğuna (kullanıcı sayısına bağlı) ve belirli bir satıcının veri alış verişine bağlı olarak hesaplar. Genellikle her Siem üreticisinin “donanım” ve “bulut” seçenekleri mevcuttur. Ancak birçok kuruluş yurt dışından bulut teknolojisini kabul etmek istemeyebilir.

Siem ile çalışmak zor mu?

SIEM ile çalışmak zor değildir. Modern SIEM’lerde, bir WEB uygulaması gibi tüm ara yüz sezgiseldir. Çoğu bir tarayıcı aracılığıyla çalışır. Gerekirse, rollere erişebileceğiniz farklı bölümler arasında ayrım yapabilirsiniz.

Hangi Siem Ürünü

Normal bir entegratör genellikle müşterinin altyapısını inceler, ihtiyaçlarının neler olduğuna bakar, ne kadar para vermeye hazır olduğunu öğrenir. Sonra satıcı teklifini yapar. Size düşen Siem fiyatları hakkında gerekli bilgiyi almak ve korelasyon yeteneklerini sormaktır. Çünkü bir SIEM yeteneklerini korelasyonlardan alır. Bir çok açık kaynak kodlu sistemde korelasyon tanımlama kısıtlıdır.

Siem Fiyatları

Son makalelerde ortak bazı soruların cevaplarını yazmaya çalıştık. Ne yazık ki, SIEM’lerin tamamının özelliklerini ve soyut bir organizasyon için çeşitli rakamlar (fiyat, performans) vermek zordur.

Siem firmalarını karşılaştırmak ve uygun projeyi bulmak için şu soruların cevaplarını vermeniz gerekir:

- Sonuçta SIEM’in uygulanmasından ne bekliyorum?

- Toplam kullanıcı sayısı kaçtır?

- Olaylar da dikkate alınması gereken coğrafi olarak uzak şubeler var mı?

- Hangi bilgi güvenlik sistemlerine sahibiz?

- Ağ akışlarını analiz etmeyi planlıyor musunuz?

- Sunuculardan, kullanıcı iş istasyonlarından olay çekmeyi planlıyor musunuz?

- Altyapıda, olayların da dikkate alınması gereken belirli cihazlar var mı?

- Olaylar ne sıklıkla müdahale / soruşturma gerektirir? (<10 olay / gün, 10 … 50 olay / gün, 50 … 100 olay / gün,> 100 olay / gün)

- Herhangi bir standarda uygunluğu kontrol etmeniz mi gerekiyor? Öyleyse nasıl?

- Olayları ele almaktan kim sorumlu olacak?

- Ne kadar süre somut bir sonuç almayı bekliyorum?

- SIEM uygulaması ve tedariki için ne kadar harcama yapmak istiyoruz?

- SIEM’i kim destekleyecek ve destek için ne kadar ödemeye hazırız?

Siem zorunlu mu?

SecroMix SIEM, endüstri standartlarına ve düzenlemelerine uymak için gerekli güvenlik kontrollerinden bazılarını sağlar. SIEM ürünlerini, projeleri KVKK için, ISO27001 için, PCI/DSS denetimi için lazım diyerek alınırsa SIEM tek başına hiçbir şeyi önleyemez. Bir olay kayıtlıysa, o zaman zaten meydana gelmiştir. Başka şekilde dersek, DLP iletiyi engeller, antivirüs Trojan’ı öldürür, kullanıcı bilgi sızdırmak için ilk uyarıdan sonra fikrini değiştirir. Farklı yöntemler arar. SIEM size dahili gösterilerde, mahkemede kullanılabilecek veya suçluya gösterebilecek kanıtlar sunar.

Siem ve Koralasyon Kavramı

Siber güvenlik tehditleri arttıkça ve devam eden düzensizlikler için dijital ortamları agresif bir şekilde izleyebilen güvenlik bilgileri ve olay yönetimi (SIEM) araçlarına yönelmektedir. SIEM teknolojisi sadece log tutma değil. Tutulan logları belirli kurallar çerçevesinde inceleyip rapor sunmaktır. SIEM araçları, aslında potansiyel tehditlerin gerçek zamanlı bir resmini çekmek için kuruluşunuzdaki veri akışlarına dayanır.

SIEM tanım sistemi Korelasyon (İlişki, bağıntı), Kural, Hiyerarşik Yapı, Grup, Kategori, Ayarlar, Skorlama (Risk Hesaplama), Kod Tablosu, Aksiyonlar gibi parçalardan oluşmaktadır.

Siem sistemi nerelerde kullanılır?

- Sistem ve ağlardaki mevcut tehdit ve zaafiyetlerin tespiti,

- Gerçekleşen olayların takibi,

- Çalışanların ve sistem yöneticilerin kayıtlarının tutulması ve belli korelasyonlarda uyarıların verilmesi

- Oturum (şifre/kullanıcı)takibi,

- Yönetmelik (KVKK, 5651 yönetmelikleri) ve Standartlara (ISO27001, SoX, PCI, Nerc) göre raporlama,

- Zafiyet tarama

Korelasyon Nedir?

Korelasyon SIEM’in işlevsel yeteneklerinin ayrılmaz bir parçasıdır. Dijital ortamınızdaki bilgiler bir SIEM platformuna beslenirken, bu platform olası sorunları tanımlamak için korelasyon kullanır. Bunu, etkinlik dizilerini, SIEM satıcısı tarafından ayarlanmış veya sizin ve ekibiniz tarafından oluşturulan özel ayarlarla önceden belirlenmiş kurallarla karşılaştırarak yapar.

Örneğin “aynı anda” operatörü ile bir çok korelasyon düşünülebilir:

- “Aynı IP adresinden birden fazla oturum açma girişimine” bakabilir, böylece yalnızca unutkan bir çalışan mı yoksa sisteminizi ihlal etmeye devam eden bir girişim mi olduğunu belirleyebilirler.

- “Aynı kullanıcı aynı anda farklı sunuculardan birine oturum açarken başka birine da oturum açmayı deneyip başarısız oluyorsa uyar” kuralı ile sisteme bir sızma girişimi olup olmadığına bakılır.

- “Aynı kullanıcı gün içinde farklı bilgisayarlarda oturum açıyorsa uyar” kişisel verilerin güvenliği ile ilgili şüphe uyandırır.

SIEM Kural/Korelasyon

Bir SIEM çözümünün değerinin %80 i korelasyon yeteneğinden gelir. Korelasyon, ağınızda gerçekleşmemesi gereken olayların algılanmasını otomatikleştirmenize olanak tanır.

- Web üzerinden yönetilen XML tabanlı kural/korelasyon yapısı

- Çok adımlı korelasyon yerine senaryo bazlı korelasyonlar

- Hazır ve müşteriye göre özelleştirilen kural/korelasyon setleri

- Logların sınıflandırılması sayesinde jenerik kural/korelasyonlar

Örn. Logon-Failure ve Logon-Success eventlerinin tek bir sınıfa dahil edilmesi ile tek bir kural ile tüm cihaz/ürünlerde logon-fail sonrası logon-success oluşursa alarm üretebilir.

Korelasyon kuralını kendim yazabilir miyim?

Evet, çoğu SIEM’de kuralların oluşturulması maksimum düzeyde görselleştirilmiştir. Çoğu durumda normal ifadelerin söz dizimi standarttır. Örneğin bir kişi perl’e aşina ise söz dizimsel olarak yetkin düzenli bir ifade yazabilir. Buradaki ana zorluk, işin mantığını bir bütün olarak hayal etmeniz gerektiğinden, kuralların eklenmesi, bir olaya neden olan diğer kuralların mantığında bir değişiklik yapılmasını gerektirebilir.

Secromix SIEM ile kurallar kalıpları tespit etmek için önceden tanımlanmıştır. Sürekli geliştirilir ve özelleştirilir. Kodlama çerçevesi, korelasyon motorunun SIEM kuralı olarak herhangi bir mantık geliştirme yeteneklerini içerir.

SecroMix SIEM ile KVKK Uyumluluğu

- KVKK teknik tedbirlerinde belirtilen aşağıdaki maddeleri karşılar:

- Erişim Logları

- Log Kayıtları

- Yetki Kontrolü

- Saldırı Tespit ve Önleme (Kural/Korelasyonlar ile)

- Silme Yok Etme veya Anonim Hale Getirme (FIM modülü ile)

- Ayrıca toplanılan loglar GDPR ‘ın ilgili maddeleri ile etiketlenir

SecroMix SIEM ile Regülasyonlar

SIEM çözümleri KVKK, PCI DSS gibi regülasyonlar uyumluluklar konusunda kurumlara yardımcı olur.

- Toplanılan loglar regülasyonlar ile uyumlu olarak toplanır ve etiketlenir

- Regülasyonlara göre hazır arayüzler sağlanır

- Desteklenen regülasyonlar

- PCI-DSS (Payment Card Industry Data Security Standard)

- GDPR (General Data Protection Regulation)

- HIPAA (Health Insurance Portability and Accountability Act)

- NIST (National Institute of Standards and Technology)

SecroMix SIEM ile Saldırı Tespiti Özeti

- Logların toplanması (EventID=4625)

- Anlamlandırılması (4625=Logon Failed)

- Sınıflandırılması (Logon-Failure)

- Seviyelendirilmesi (Logon-Failure=Level5)

- Kural/Korelasyon

- 2 dakiada 16 kere Logon-Failure olması = Level10 – Multiple Logon Failure

- Multiple Logon Failure sonrası aynı kaynakta, aynı kullanıcının logon-success olması = Level 12

- Alarm (Level12 = Multiple authentication failures followed by a success)

Ürün teknik desteği aşağıdaki hizmetleri içerir:

SecroMix SIEM Teknik Destek

- Ürün çalıştırma sorunlarının çözümü, işlevselliğini kullanmada yardım;

- Arızanın nedenini bulma ve müşteriyi bulunan sorunlar hakkında bilgilendirme dahil olmak üzere ürün arızalarının teşhisi;

- Gerekli tüm performansı koruyarak ürün sorunlarını çözmek veya geçici çözümler sağlamak;

- Üründeki hataların giderilmesi (ürün güncellemelerinin yayınlanmasının bir parçası olarak);

- Web adresimizdeki iletişim formundan veya telefonla teknik destek alabilirsiniz.

- Teknik destek Türkçe olarak verilmektedir.

SecroMix SIEM Demo

Secromix SIEM demosu talep etmek için lütfen iletişime geçin.