SOC (Güvenlik Operasyon Merkezi) nasıl kurulur?

Bugün itibari ile bir SOC’nin nasıl kurulacağı hakkında makaleler yayınlayacağım. Diğer eğitimlerin aksine, SOC, basitçe ‘takıp unutabileceğiniz’ özel bir araç / cihaz değildir. Bu yüzden bir SOC oluşturmak için çok fazla sabra ve sıkı çalışmaya ihtiyacınız vardır. Planlamadan SOC’yi kurmaya kadar adım adım talimatları bu makalede bulacaksınız. Ancak ondan önce ağ, sistem yönetimi ve güvenlik becerileri gibi bazı temel bilgileri öğrenmek gerekiyor. Başlamak için asgari şart olarak, aşağıdaki becerilere sahip olmak gerektir;

- Ağ temelleri (Tercihen CCNA)

- Temel sistem yönetimi (Linux ve Windows)

- Güvenlik yönetimi (Güvenlik Duvarı / UTM yönetimi)

Başka bir deyişle, ağ aygıtlarının nasıl yapılandırılacağını, Windows ve Linux’ta paketin nasıl kurulacağını biliyorsanız ve en azından güvenlik duvarında bağlantı noktalarını nasıl kapatacağımızı biliyorsanız, o zaman hazırız. Makaleyi en temel şekilde yazmak için elimden geleni yaptım.

Neden bir SOC’ye ihtiyacımız var?

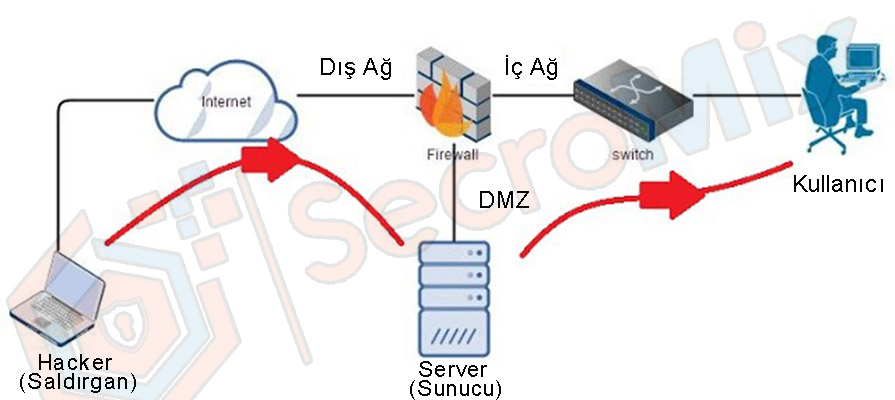

Bu soru genellikle güvenlik hakkında konuşurken müşterilerden duyduğumuz ilk sorudur. Çoğu, çevrelerinde bir SOC’ye sahip olmanın değerini gerçekten anlamıyor. Sadece bir örnek için, aşağıdaki topoloji diyagramına bakın:

Bu özel senaryoda, DMZ (sivil bölge)’deki sunucunun hem iç bölgeye hem de dış bölgeye erişimi vardır. Ancak kullanıcının sunucudan başka hiçbir şeye erişmesine izin verilmez. İnternet’te bir sunucu yayınlamak için, web sunucusu portunun DMZ’den güvenlik duvarındaki dış bölgeye iletilmesi gerekir. İşte zorluk, bağlantı noktasının güvenlik duvarında açık tutulması gerektiğinden, ilk savunma hattı iletilen bağlantı noktası aracılığıyla internetten sunucuya herhangi bir erişimi engellemeyecektir. Böylece bilgisayar korsanı sunucuyu internet üzerinden saldırabilir. Sunucuda yeterli ayrıcalıkları kazandıktan sonra, iç ağa erişebilir. Peki, buna karşı savunma ne şekilde olacak? Ağ ne kadar büyükse, her cihazı ayrı ayrı izlemek o kadar zor olacaktır. İşte bu resim bize SOC’nin gerekliliği ni vurguluyor. Bu, bir SOC’nin neler yapabileceğinin sadece küçük bir örneğidir. Tam işlevsel bir SOC’nin tüm dijital varlıkları otomatik olarak tespit etme, 7 x 24 x 365 sınırsız izleme, False-pozitif alarm oranı yapay zeka ile düşürme gibi bir çok işlevleri vardır.

Kısaca SOC yönetiminin ana amacı IT sistemlerine ait logları, SIEM veya başka log yönetim araçlarını kullanarak saldırı durumlarını araştırmak, gelen alarmları analiz etmek, daha önemlisi alarmların önem derecesini belirlemek ve aciliyetine göre sıralamak, saldırı vektörlerini belirlemek gibi zararlı olayları tespit edip en optimum şekilde güvenliği yönetmektir.