SOC Süreci

SOC süreci, her SOC ekibinin sahip olması gereken basitçe tekrarlanabilir bir prosedürdür. İşin çoğu bizim araçlarımızla yapılsa da, her şeyin düzgün çalıştığından emin olmak için yine de biraz manuel müdahaleye ihtiyacımız var. İşlem yada prosedür, internetten indirebileceğimiz statik kontrol listesi değildir. ama birkaçını saymamız gerekirse;

- İzleme prosedürü.

- Olay Sınıflandırma ve Triyaj süreci

- Bildirim prosedürü (e-posta, mobil, ev, sohbet vb.).

- Eskalasyon (farklar) prosedürleri.

- Olay kaydı prosedürleri.

- Olay inceleme prosedürleri

- Uyum izleme prosedürü.

- Rapor geliştirme prosedürü.

SOC Teknolojisi

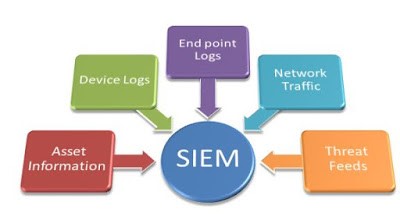

SOC teknolojisi terimi, kullandığımız araçları ifade eder. Bu, wireshark, IDS, Netflow gibi basit bir paket analizöründen karmaşık bir SIEM’e (Güvenlik Bilgileri ve Olay yönetimi) kadar her şey olabilir. Bireysel araçlar kullanmak yerine, çoğu işletme SIEM’i seçer. Çünkü Günlükleri analiz ederken hemen hemen her şeyi yapan hepsi bir arada bir çözümdür. Cihaz günlüklerinizi ona iletebilirsiniz. SIEM, günlükleri olaylara işler / dönüştürür. Basit bir deyişle, günlükleri insan tarafından okunabilir bir biçime göre sıralar, filtreler. Daha sonra bu işlenmiş olayları, ilgili olaylara (ilişkili olaylar) bağlar. Ardından, bulut veri tabanında (Threat Intel) söz konusu olayla ilgili daha ayrıntılı bilgileri kontrol eder. Sonunda SIEM size neyin yanlış gittiğinin tam bir resmini verir. SOC’ye yeni başlayanlar arasında büyük bir anlayış eksik, bir SIEM kurmanın SOC olacağına inanıyor olmalarıdır. SIEM’in kurulumu ve çalışma prensibi ile ilgili daha fazla makaleyi bloğumuzda bulabilirsiniz.

SOC’umu nasıl test ederim?

Öyleyse SOC’nizi test etmeniz gerektiğini düşünüyor musunuz? Evet buna tüm büyük işletmelerin ihtiyacı var.İşte sızma testi gibi kavramlar tam da tüm önlemleri aldık dedikten sonra yapılması gereken kavramlardandır. Temel olarak, basit bir kontrol listesi olan ve sonuçta SOC’nin SOC yöneticisi tarafından amaçlandığı gibi düzgün çalıştığından emin olan bazı “kontrol listesi” oluşturuyoruz. Örnek vermek gerekirse, ben bir SOC yöneticisiyim. SOC’imin kaba kuvvet girişimlerini tanımladığından emin olmak istiyorum. Bu yüzden, L3 Analistimden sunucumdan birine brute force girişimi yapmasını ve SOC’min onu tanımlayıp tanımlayamadığını kontrol etmesini istiyorum. Başlangıçta SOC kurulduğunda, SOC yöneticisi, SOC’den tüm bu beklentilerin karşılandığını doğrulama listesini kullanması gereklidir. Kullanım durumu, cihazlara, uç noktalara ve hatta politikalara yönelik bir ‘hacker saldırısı’ olacak şekilde tanımlanmalıdır. Aşağıda, kullanım durumları için birkaç örnek verilmiştir

- Hizmet kesintisi (DOS)

- Harici IP’den ağ araştırması

- Kötü amaçlı web sitesine erişim

- Bir güvenlik açığına yönelik trafiği kullanın

- Çoklu oturum açma hatası

- Günlük kaynağı, günlükleri göndermeyi durdurdu

- Antivirüs uyarıları

Soc Yöneticisi

SOC yöneticisi, olayla ilgili teknik bilgileri BT ve bilgi güvenliği uzmanlarının dilinden iş diline “çeviren” kişidir, böylece müşteri şirketlerinin liderleri hasarın ne kadar ciddi olduğunu veya ne tür bir tehdidin önlendiğini anlayabilir. SOC yöneticisi aynı zamanda tüm SOC Merkezi ekibinin çalışmalarını koordine eder, müşteriler ve işleyicileri birbirine bağlar ve organizasyonel işleri gerçekleştirir.