Web uygulamaları birçok ağ için kritik sistemlerdir. Web uygulamalarında sürekli bilgi alışverişi yapılmaktadır. Ayrıca, güvenlik açıklarını bulabilecek bilgisayar korsanlarına karşı iyi korunmadığı taktirde güvensiz bir ortam oluşturmaktadır.

Bu durumda sormanız gereken sorular şunlardır:

Sisteminiz Ne Kadar Güvenli?

Ne kadar kapsamlı bir şekilde test edildi?

Kötü niyetli bilgisayar korsanlarından önce bu zayıflıkları bulmak için sızma testi önemli bir araçtır. Web uygulaması sızma testinde, kodun güvenliği ve uygulamaların üzerinde çalıştığı yazılımın kullanımı ile ilgili bir değerlendirme yapılır. Alandaki uzmanlar için test edilen tipik olarak dört ana alan vardır:

- Enjeksiyon güvenlik açıkları,

- Yanlış kimlik doğrulama,

- Yanlış yetki,

- Yanlış hata işleme.

Maalesef programcılar sürekli gelişen teknolojiler ile beraber her zaman mükemmel olamıyor. Ve bu durumda da uygulamalar güvensiz hale geliyor. Sızma testi, ekibinizin çalışması için bir kontrol ve denge gibidir, ancak dışarıdan bir ortak tarafından tamamlanır. Sızma testi, saldırılara karşı güvenlik açıklarını ortadan kaldırmak ve uygulama güvenliğini sağlamaktadır. Web uygulamalarında, PCI DSS ve HIPAA için sızma testi gereklidir. Ağınızı korsanlıktan korumak için kesinlikle yapabileceğiniz en iyi uygulamalardan biri sızma testidir.

Sızma Testi Neleri Önleyebilir?

Web uygulamalarına karşı siber saldırılar her gün gerçekleşmektedir. Başlığımıza dünyadan 2 örnek verebiliriz:

Panama Papers breach, 2016 yılında manşetlere taşındı. İhlal, bazı varlıklı bireylerin paravan şirketlerde parayı nasıl offshore edebildiklerine dair verileri yayınladı. Savunmasız bir içerik yönetim sistemi eklentisi nedeniyle olduğu anlaşıldı. Eklenti güncellenmiş ve güvenliği sağlanmış olsaydı, bilgisayar korsanları bu açığı kullanmış olamayacaklardı.

Equifax ihlali da tamamen önlenebilir olan bir olaydı. Bilgisayar korsanları sisteme, bir web uygulaması güvenlik açığı üzerinden girdi. Uygulama için yama mevcuttu ancak güncellenmemişti. Bu, birçok kişi tarafından kullanılan kurumsal bir platform olan şirketin Apache Struts web uygulamasına erişmek için kullanıldı. Apache Struts, Başkan Yardımcısı Rene Gielen, “Farkına vardığımız çoğu ihlal, aylarca hatta yıllarca savunmasız olduğu bilinen yazılım bileşenlerinin güncellenememesinden kaynaklanıyor” diyerek suçu reddetti.

Bu 2 örnekte de okuduğumuz gibi bilgisayar korsanlarına veya veri ihlallerine karşı web uygulamaları tamamen savunmasız değildir. Web uygulaması sızma testi ile birlikte bu tür durumlar önceden simüle edilip önlem alınabilir.

Hemen Sızma Testi Hizmeti Al !

Güvenlik Açığı Değerlendirmeleri ve Sızma Testi Karşılaştırması

Bazen bu terimler birbiriyle karıştırılır ancak kesinlikle aynı anlamda değildirler. Güvenlik açığı değerlendirmeleri, güvenlik açıklarının bir listesini belirlemek ve gözden geçirilecek olanlara öncelik vermek için gerçekleştirilir. Güvenlik açığı değerlendirmesi kullanan kuruluşlar genellikle güvenlik sorunları olduğunun farkındadır ve bunları tespit etmek için yardıma ihtiyaç duyarlar.

Bununla birlikte, sızma testleri bir güvenlik açığı değerlendirmesinden daha kapsamlı ve belirli bir bilgisayar korsanlığı senaryosunu hayata geçirmek için tasarlanmıştır. Genellikle güvenlik sistemlerine güvenen şirketler tarafından kullanılırlar. Sızma testi gerçek riski değerlendirir. Örnek olarak, bir güvenlik açığı değerlendirmesi size bağımsız olarak savunmasız sistemlerin bir listesini verecektir, ancak bir sızma testi, bir bilgisayar korsanı gibi davranarak sistemi test eder. Ayrıca sızma testi sonuçları güvenilir ve kesindir.

Üç Tür Sızma Testi Vardır: Kara Kutu, Gri Kutu ve Beyaz Kutu

Sızma testinde üç ana kategori vardır: siyah, gri ve beyaz kutu. Her birinin farklı bir yaklaşımı ve farklı durumlar için testleri vardır.

Kara Kutu Sızma Testi Nedir?

Kara Kutu Sızma Testi, etik hacker’ın saldırıya uğrayan sistem hakkında hiçbir bilgisinin olmadığı bir senaryo oluşturur. Amaç, harici bilgisayar korsanlığını simüle etmektir. Kara Kutu Testi özellikleri, kimliği doğrulanmamış erişimi içerir ve IP adresi veya URL dışında hiçbir belge içermez.

Gri Kutu Sızma Testi Nedir?

Gri Kutu Sızma Testi, sistemleri kullanıcı düzeyinde erişime sahip kimliği doğrulanmış bir kullanıcı olarak değerlendirir. Bu yaklaşım, bir kullanıcının ne tür bir zarar verebileceğini değerlendirmek için birden çok kullanıcıyı destekleyen bir uygulamadaki herhangi bir içeriden gelen tehdidi test etmek için kullanılır. Test edenin kaynak koda erişimi yoktur. Kimliği doğrulanmış bir profille, test uzmanları ayrıcalıkları artırmaya veya kontrollü verilere erişmeye çalışacaktır. Bu test, kullanıcıların başka bir kullanıcının bilgileri gibi hassas verilere erişememesini sağlar.

Beyaz Kutu Sızma Testi Nedir?

Beyaz Kutu Sızma Testi, yönetici veya kök düzeyinde erişime ve bilgiye sahip bir sistemi değerlendirir. Bu bilgi, mimari diyagramları, tasarım belgelerini, spesifikasyonları ve kaynak kodunu içerebilir. Bu, en kapsamlı sızma testi türüdür. Beyaz Kutu Penetrasyon Testi, genellikle kendi ürünlerinizi geliştirirseniz veya sistemleri ortamınıza entegre ederseniz kullanılır.

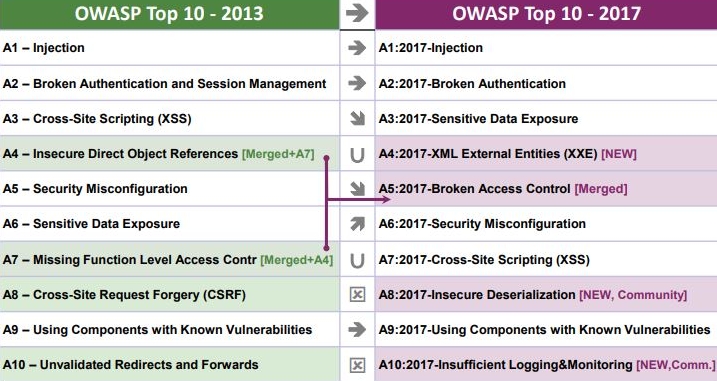

OWASP Top 10

OWASP 2017 yılı için web uygulamalarında en sık rastlanan açıklar ile ilgili yayınladığı belgede ilk 10 için şunları seçmiştir:

2017’nin İlk 10’u şunları içerir:

- Enjeksiyon Kusurları: SQL, NoSQL, OS ve LDAP enjeksiyonu

- Bozuk Kimlik Doğrulama:kimlik doğrulama, genellikle parolaları, anahtarları veya oturum belirteçlerini savunmasız bırakarak yanlış bir şekilde uygulanabilir

- Hassas Verilere Maruz Kalma:hassas verilerin korunmasındaki herhangi bir zayıflığın kontrol edilmesi

- XML Harici Varlıkları:bunlar dahili dosyaları, dahili bağlantı noktası taramasını, uzaktan kod yürütmeyi ve hizmet reddi saldırılarını ifşa edebilir.

- Bozuk Erişim Kontrolü: Kimliği doğrulanmış kullanıcıların kurallarının ve kısıtlamalarının uygulandığından emin olmak için test edin.

- Yanlış Güvenlik Yapılandırması:Bu, güvenli olmayan varsayılan yapılandırmalardan ve yama ve yükseltme eksikliğinden kaynaklanan yaygın bir sorundur.

- Siteler Arası Komut Dosyası (XSS): Bu kusurlar, uygulamalar doğrulanmadan güvenilmeyen verileri içerdiğinde ve oturumların ele geçirilmesine yol açtığında ortaya çıkar.

- Güvensiz Serileştirme:Bu, uzaktan kod yürütülmesine neden olabilir.

- Bilinen Güvenlik Açıklarına Sahip Bileşenleri Kullanma: Bileşenler,uygulamalarla aynı ayrıcalıklara sahiptir ve bunların da test edilmesi gerekir.

- Yetersiz Günlük Kaydı ve İzleme:Uygun kayıt tutma ve izleme olmadan, ihlaller fark edilmeyebilir.

Otomatik ve Manuel Test

Güvenlik açığı tespiti gibi sızma testinin bölümleri otomatikleştirilebilir, ancak manuel analiz ve test kritik önem taşır. Otomatik test araçları, hız ve daha geniş kapsam gibi birçok avantaj sunar. Ancak, tüm sızma testleri otomatik araçlarla tamamlanamaz. Manuel testi gerçekleştirmek çok yetenekli bir analist gerektirir. Manuel yaklaşım, otomatik araçların anlamadığı iş mantığı açıklarını test edebilir. Yeni güvenlik açıkları piyasaya sürüldüğünde her zaman en güncel bilgilere sahip olmayacaktır, bu nedenle bunları bulmak için manuel testin yapılması gerekecektir.

En etkili sızma testi için, otomatik ve manuel testlerin bir kombinasyonu olmalıdır. Otomatik testin, daha az insan kaynağı gerektirmesi gibi avantajları vardır; ancak, her şey otomatikleştirilmiş süreçle tespit edilemediğinden manuel test hala kritiktir.

Neden Üçüncü Taraf Testine İhtiyacınız Var?

Birçok kuruluş dahili sızma testini gerçekleştirebilir ancak bu, üçüncü taraflar kadar etkili değildir. Kendi ekibiniz kendi kodlarına ve uygulamalarına baktığında, bakış açıları üçün taraf ile farklıdır. Geliştiricileriniz genellikle kendi alanlarında ve uygulamalarında uzmandır, ancak siber güvenlik veya sızma testi konusunda uzman değildir. Bu yüzden pentest yapmak için özel olarak eğitilmiş profesyonellere ihtiyacınız olacaktır.

Sızma Testi Şirketini Seçerken Hangi Özelliklere Dikkat Edilmelidir?

- Şirketin test uzmanlarının geçmiş kontrolleriyle tarandığından ve CISSP, CSSLP, OSCP, ECSA, LPT (Ana) ve CEH dahil olmak üzere tüm doğru kimlik bilgilerine sahip olduğundan emin olun.

- Test sırasında bulunan veriler ve bilgilerle test uzmanlarının ne yaptığını sorun. Bu sizin verileriniz, bu yüzden güvence altına alınması gerekiyor. Nasıl saklandığını ve işlendiğini öğrenin.

- Kalitenin nasıl garanti edildiğini araştırın. Test uzmanlarının eksiksiz olduğunu bilmeniz gerekir, bu nedenle çok sayıda şey bulunup bulunmadığına bakılmaksızın tam bir rapor almalısınız.

- Güvenlik açıklarının nasıl ele alınacağını ustalıkla açıklayabilecek bir şirket arayın. Sonuç olarak sadece bir liste aramıyorsunuz. Test uzmanınız sorunları çözmenize yardımcı olacak deneyime ve uzmanlığa sahip olmalıdır.

- Bir sağlayıcının size siber güvenlik ve ortaya çıkan yeni tehditlerle ilgili tavsiyelerde bulunabileceği sürekli bir ilişki arayın. Gerçek bir partnerle, daha güvende hissedersiniz.

- Metodolojileri ve sistemleri nasıl test ettikleri hakkında ayrıntılı bilgi edinin. En çok kullanılan metodolojinin yedi genel aşaması şunlardır:

- Planlama ve Hazırlık

- Keşif / Keşif

- Güvenlik Açığı Sayımı / Analizi

- İlk Sömürü

- Genişleyen Dayanak Noktası / Daha Derin Penetrasyon

- Temizlemek

- Rapor oluşturma

Sızma Testi: Sağlıklı Bir Siber Güvenlik Risk Yönetimi Programının Parçası

Siber güvenlikte kullanılan birçok araç vardır. Sağlam programlar, olası her durumu ele almaya çalışır. Sızma testi, bu çantadaki araçlardan biridir ve bazı avantajları şunlardır:

- Kontrollerin geliştirilmesi için altyapı, uygulama ve kişilerdeki zafiyetlerin belirlenmesi

- Uygulanan kontrollerin etkili olmasını sağlamak, CISO’lara gönül rahatlığı sağlamak

- Kodlayıcılar tarafından yapılan hataları bilgisayar korsanlarından önce tespit etme

- Mevcut yazılımdaki yeni hataları keşfetmek ve hangi güncellemelerin mevcut güvenlik açıklarını düzeltebileceğini belirlemek